Руководство по Cobalt Strike для самых маленьких. Часть 2

Проникновение – только первый этап взлома сети. Дальше ещё необходимо в ней закрепиться, получить учетные записи...

<?php echo“СофтВсе о программах и приложениях. Обзоры и мануалы. ”

?>

Проникновение – только первый этап взлома сети. Дальше ещё необходимо в ней закрепиться, получить учетные записи...

Ты спрашивал что такое Cobalt Strike? Мы тебе расскажем об этом простым языком, с картинками и примерами, буквально...

Ты наверняка слышал про анонимные операционные системы, работающие из памяти, не оставляющие следов и не сохраняющие...

Мы уже не раз писали про Сensys и Shodan. По своей сути – это поисковики по “интернету вещей”....

Сегодня мы поговорим об одном из самых известных инструментов, знакомых любому опытному пен-тестеру, Cobalt Strike. Я...

Ты когда нибудь задумывался о том, каким неисчерпаемым кладезем информации для международных спецслужб являются...

Если ты постоянный читатель нашего сайта, то наверняка помнишь статьи про разбор прошивок беспроводных счетчиков...

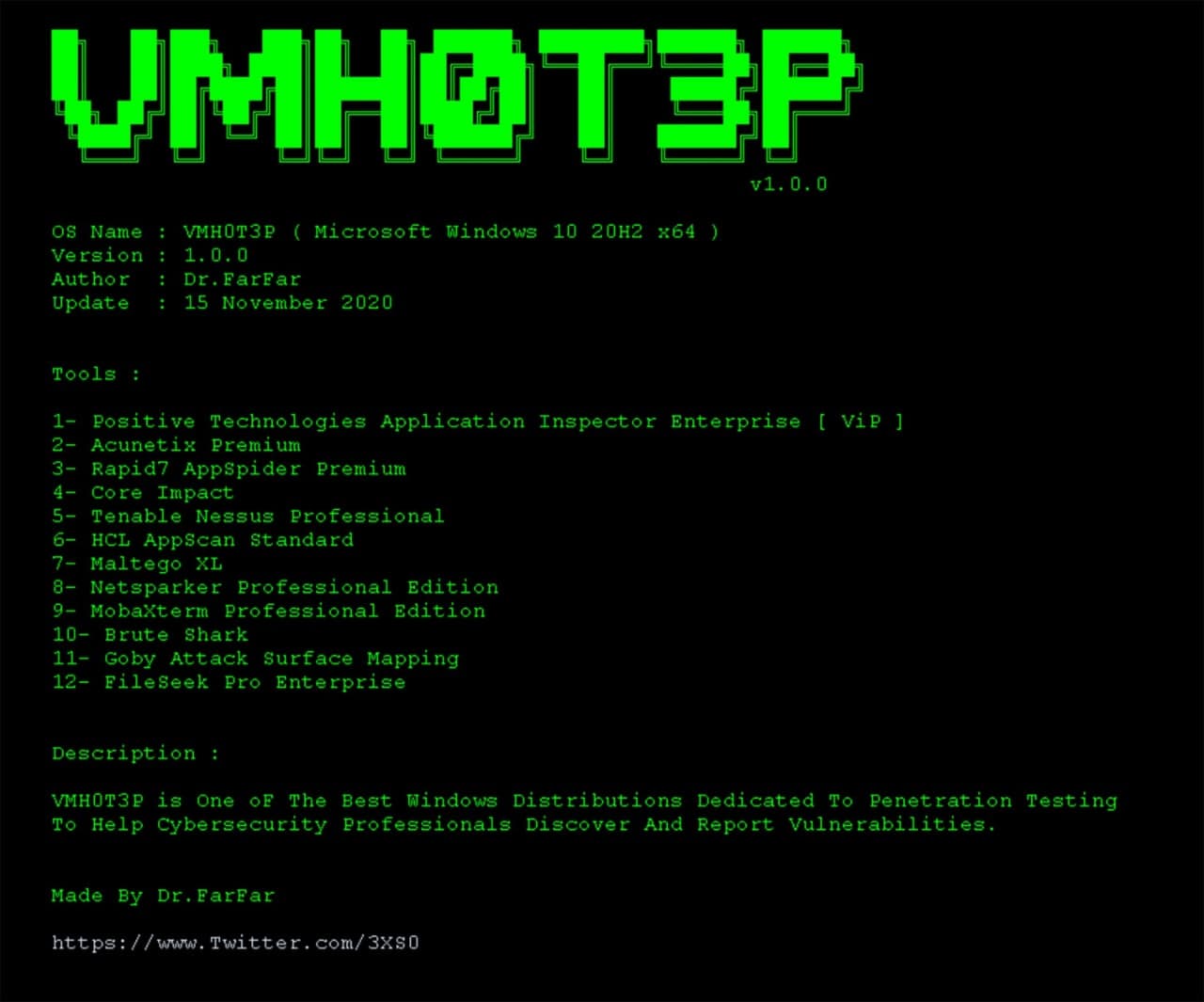

Сборка всех самых дорогих инструментов из мира ИБ для пентеста в одном дистрибутиве Windows от известного крэкера...

Где взять мобильные прокси? Можно сделать самому! Самое главное – писать собственный софт для этого уже не обязательно!...

Гидра? А? Кто сказал Гидра? Я сказал GHIDRA. Это фреймворк по SRE (software reverse engineering), или по-русски,...

Мы уделяем очень много внимания тестированию Web приложений. И не просто так. По версии Positive Technologies, 19%...

Мы часто слышим о взломах и кибератаках. Реже – о хакерах, которые получили “по заслугам” за эти...

Мы уже думаем, что бы вам на него ответить.