Арабы ломанули более 1200 VoIP серверов и продают доступы. Профит.

Всё началось ещё в далеком 2019 году, когда была обнаружена CVE-2019-19006, уязвимость позволяющая обходить аутентификацию в панели управления FreePBX и PBXact, админок к серверу VoIP Astersisk.

Конкретно, уязвимость обхода аутентификации в админке затрагивала FreePBX версий 15.0.16.26 и ниже, 14.0.13.11 и ниже и 13.0.197.13 и ниже и была исправлена Sangoma в ещё в ноябре 2019 года.

Но как всегда админы не торопились патчить свои системы.

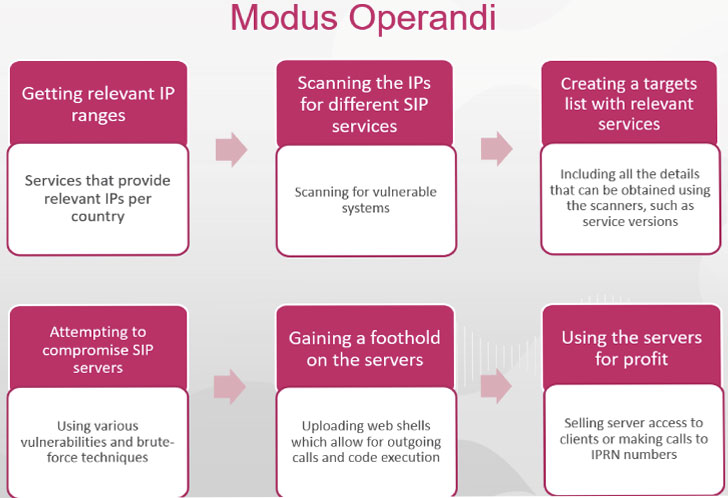

Этим и воспользовались предприимчивые арабы из Газы, скомпрометировавших более 1200 серверов по всему миру, пишет в своём отчёте компания Checkpoint.

«Ломать SIP-сервера и получать контроль над ними дало возможность хакерам злоупотреблять сразу несколькими способами», – отметила в своем анализе фирма по кибербезопасности. «Одним из наиболее сложных и интересных способов является злоупотребление серверами для исходящих телефонных звонков, с дальнейшим извлечением прибыли. Исходящие звонки – это стандартная функция, поэтому трудно определить, когда сервер был взломан».

Арабские хакеры зарабатывали продавая телефонные номера, планы, и даже прямой доступ к скомпрометированным серверам VoIP целевых компаний тем. Продавалась и возможность прослушки. Судя по отчету, арабы таким образом неплохо забаратывали.

Для атаки злоумышленники не заморачивались и использовали SIPVicious, вполне себе стандартный инструмент для аудита SIP систем. Злоумышленники использовали модуль ‘svmapmodule’, чтобы идентифицировать уязвимые системы. Как только такие системы были обнаружены, хакеры атаковали CVE-2019-19006 и получали доступ к админкам, после чего заливали PHP шелл и разбирались со всеми учетными записями.

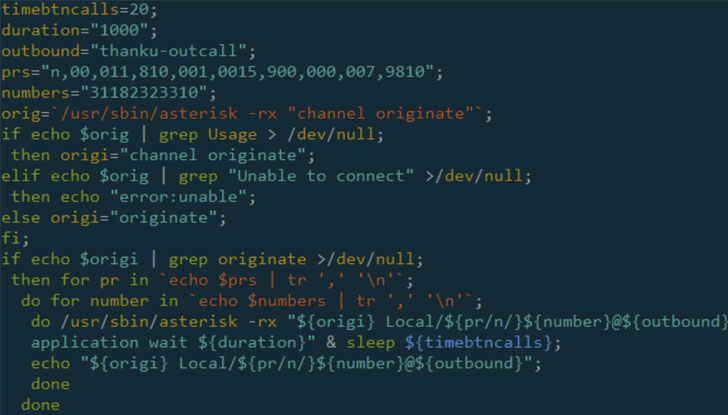

Во втором варианте атаки взломанная админка FreePBX и Elastix использовалась для загрузки файла PHP в кодировке base64, который затем декодировался и запускал веб-панель, позволявшую злоумышленникам совершать звонки, а также запускать произвольные команды.

Как мы видим никаких супер-тактик. Но профит исчислялся в сотнях тысяч долларов.