Был опубликован исходный код украинского госпортала Дiя. Госутечки, подводим итоги

Я слышан о “мамкиных хацкерах”, но вот о “батькиных” я услышал впервые. Всё бы хорошо, но незадачливые бульбаши оказались не только хацкерами, но ещё и нищебродами, пытаясь ввести в заблуждение пользователей теневых форумов, продавая фейк за конский ценник и пытаясь выдать слитый исходный код и БД портала за информацию граждан украины из приложения Дiя.

Вчера, сразу на нескольких теневых форумах было опубликовано объявление о продаже баз данных, якобы, слитых из украинского приложения Дiя. Также был опубликован исходный код украинского госпортала. Автор поста утверждал о том, что данные получены непосредственно из БД Дiя. Исследование исходного кода и предложенных фрагментов баз данных подтверждает, что исходники действительно были получен с портала Дiя. Однако вопреки утверждениям авторов поста, становится понятно, что хакерами был получен доступ только к “фронтам” CMS October, используемой украинскими госресурсами, данные граждан затронуты не были. По крайней мере, не были в этой утечке.

Складывается впечатление, что авторы поста, получив доступ к оригинальному исходному коду портала, решили, как говорится, “прокатиться” на хайпе и заработать денег. В оригинальном посте была указана конская цена в $15000 за базу Дiя. Но мошенников очень быстро “раскусили”. Так, в предложенных образцах была найдена информация, которая вообще никогда не была оцифрована для украинских госприложений. В сэмплах действительно можно найти информацию пользователей, однако это учетные данные обслуживающего персонала портала, а не слитая информация украинских граждан.

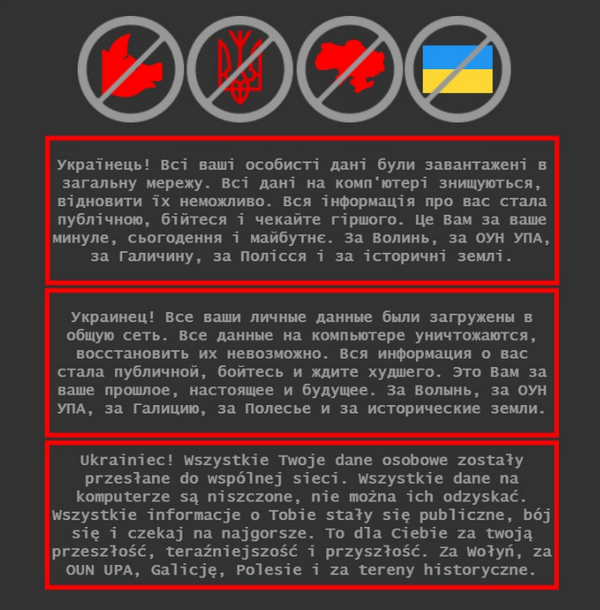

Напоминаю, что в ночь на 14 января украинские государственные сайты были подвергнуты дефейсу.

Взлом госресурсов был произведён через уязвимость CVE-2021-32648 в CMS October, информация о которой была известна как минимум с августа 2021. Первой об этом у себя в твитере сообщила американская журналистка Kim Zetter, известная своими расследованиями и авторством книги Countdown to zero day.

Исследование слитого с портала кода показывает, что обновления украинских госпорталов не производились с весны 2021.

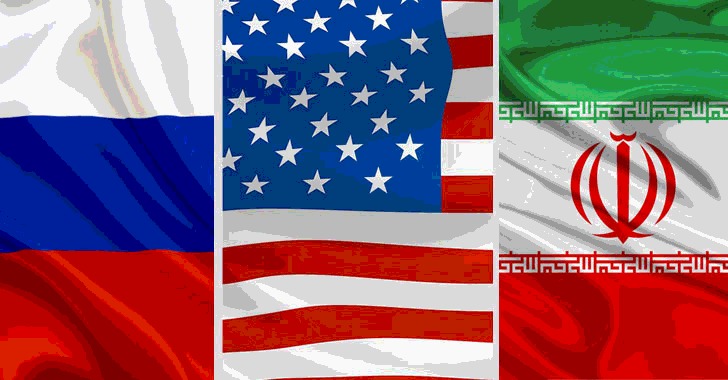

В атаке на госресурсы украина подозревает белорусских хакеров из UNC1151, имеющих, по словам экс-главы департамента киберполиции, отношение к спецслужбам Республики Беларусь.

Напоминаю, что за последний месяц это не первая утечка из крупных госресурсов на просторах СНГ, в конце декабря нами был опубликован исходный код пензенского отделения российского портала госуслуг, а также исходники сразу нескольких поддоменов mos.ru.

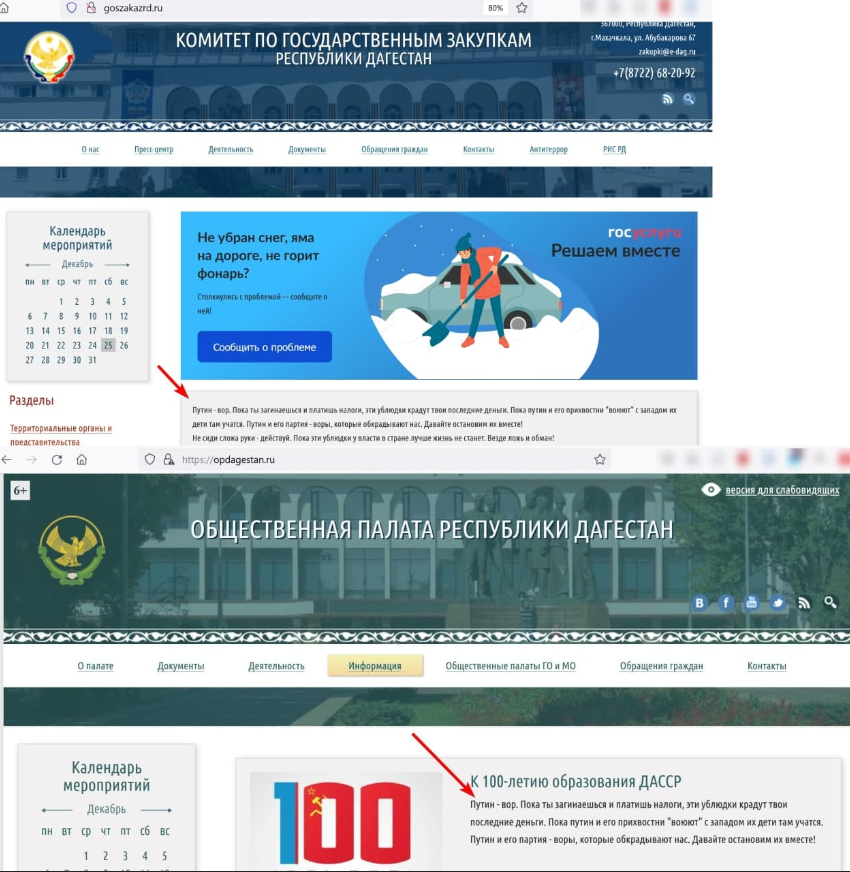

Раннее в декабре сообщалось о массовом дефейсе государственных сайтов Республики Дагестан.

Хакеры изменили текст правительственных сайтов республики на сообщения содержащие фразы “Путин – вор” и подобные. Однако в официальных заявлениях говорится не о дефейсе,, а о “DDoS атаке”.

Тогда, по информации канала “Утечки информации”, логин (superadmin) и пароль к хостингу этих сайтов стал известен “благодаря” оставленному в свободном доступе SQL-дампу с таблицей users. К несчастью пароли в этой таблице были хешированны алгоритмом MD5 без соли и находятся мгновенно по предпросчитанным таблицам.

Я так подозреваю, что это не последняя утечка данных с крупных государственных ресурсов на просторах СНГ, ведь персонал обслуживающий их ведёт себя очень расслаблено и пренебрегает элементарными правилами безопасности. А о редтимах и постоянных аудитах, критически необходимых подобным ресурсам, и говорить не приходится.