Хакеры из FIN11 начали использовать новые методы в атаках своих вредоносов

Финансово-мотивированная хакерская группировка FIN11, известная своими кампаниями по распространению вредоносов, разработала новую тактику, сосредоточившись на вымогательстве.

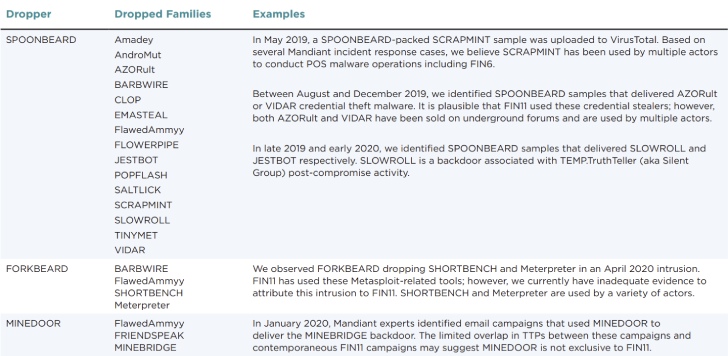

Теперь злоумышленниеки атакуют различныее компании с целью хищения персональных данных и загрузки “вымогателя” под названием Clop. С августа 2020 года, хакеры атаковали множество организаций в сфере обороны, энергетики, финансов, здравоохранения, фармацевтики, телекоммуникаций, технологий и транспорта.

По данным группы по анализу угроз FireEye Mandiant, хакерский коллектив, известный как FIN11, по крайней мере с 2016 года, и участвовавший ранее в ряде успешных атак на на корпоративный сектор, включающих в себя монетизацию доступа к сетям организаций, а также развертывание вредоносного ПО нацеленного на точки продаж (POS) в финансовом, розничном, ресторанном и фармацевтическом секторах.

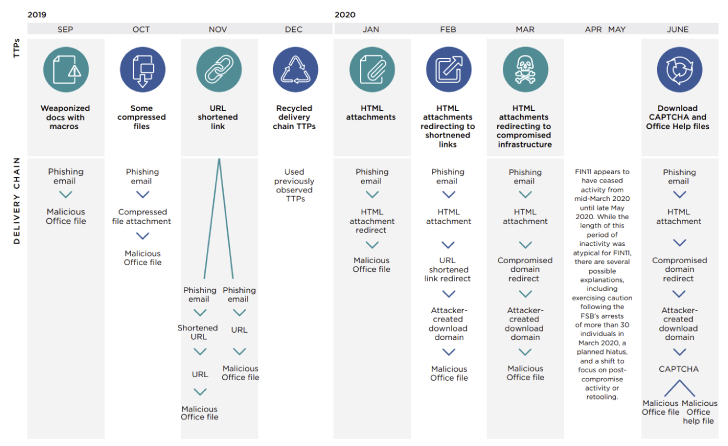

Сообщается, что FIN11 в ходе атак использовала вредоносные электронные письма, распространяющие загрузчик FRIENDSPEAK. Хакеры использовали различные приманки, такие как документы о денежных переводах, счета-фактуры или конфиденциальную информацию о бонусах компании с вредоносными HTML-вложениями для загрузки контента со взломанного web-сайта.

Перед тем, как получить электронную таблицу Excel с вредоносным макросом, атакуемые сначала должны были разгадать CAPTCHA. После успешного выполнения код загружал FRIENDSPEAK, загружавший, в свою очередь, ещё одно вредоносное програмное обеспечение MIXLABEL, специфичное именно для FIN11. Mixlabel во многих случаях было настроено для связи с доменом управляющего сервера, замаскированного под магазин Microsoft.

FireEye с «умеренной уверенностью» заявиляет о том, что группа работает из СНГ, аргументируя это наличием русскоязычных метаданных в файлах, недопущением развертывания CLOP в странах СНГ, а также резким падением активности, совпадающеим с периодом русского Нового года и Рождествас 1 по 8 января.

Вот так и “паляться” отечественные хакеры.