Начало 2021: утечки информации. Инфа течёт, а не капает

К сожалению от идиотов не помогут никакие таблЭтки и инфа продолжает сливаться бурным потоком. Что новенького попало в паблик в 2021? Читай наш дайджест, мы тебе всё расскажем.

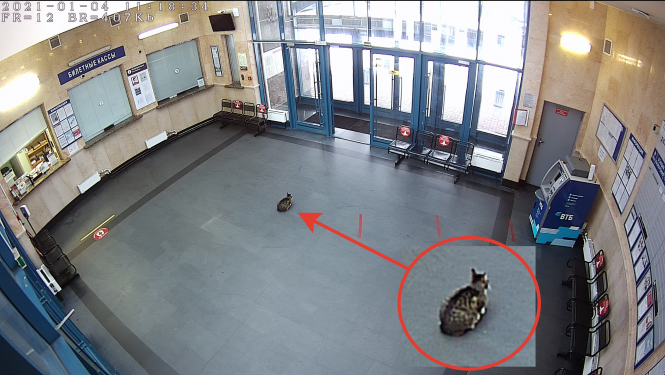

Не опять, а снова: РЖД

РЖД протекает не хуже клозетов в старых вагонах – из гальюна и прямо на рельсы. А вернее прямо в паблик. Мы уже писали о том, что в паблик попала вся база РЖД Бонус. Но на этом сливы не закончились и в паблике оказалась инфа всех систем видеонаблюдения поездов и составов. Теперь твой шеф знает о том как ты нажрался за корпоративный бюджет в вагоне ресторане.

О том как именно развалили сеть РЖД в целом и Сапсанов в частности, можно почитать здесь.

Ох этот Wallmart. Когда-то картон, а теперь и логины

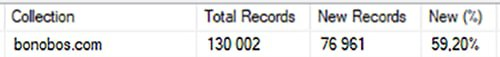

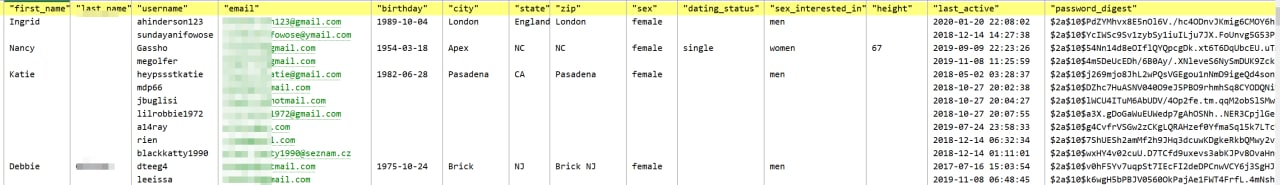

18 января 2021 группа Shiny Hunters выложила в паблик дамп базы данных онлайн-магазина bonobos.com – дочерней компании «Walmart», занимающейся продажей мужской одежды, собственного бренда.

В базе содержится 1,852,892 строки: имена/фамилии, адреса эл. почты, IP-адреса, хешированные (SHA-256 и SHA-512 с солью) пароли, даты создания/обновления профилей пользователей.

Судя по информации из дампа, он был сделан 14.08.2020.

На текущий момент “расшифровано” около 130 тыс. паролей. При этом почти 60% пар эл. почты/пароль – уникальные и никогда ранее не встречались.

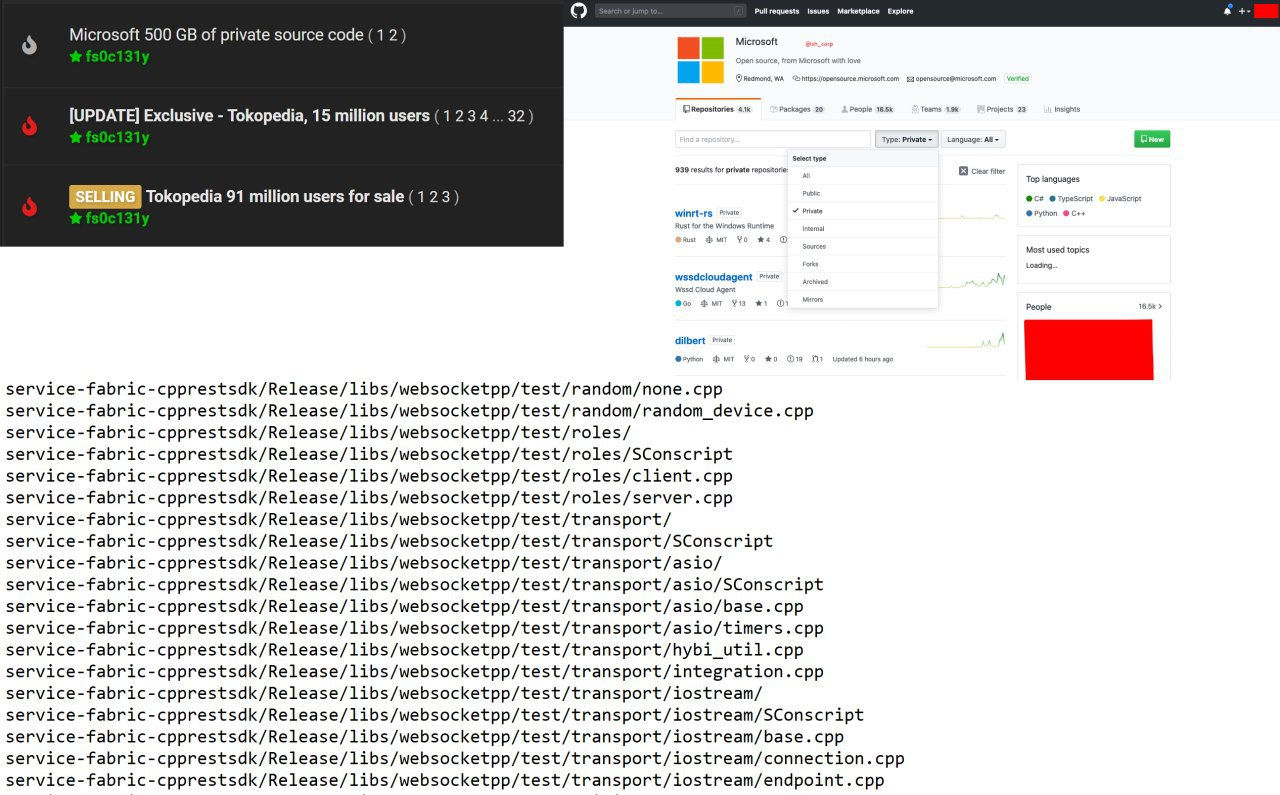

Ранее группа была замечена за сливами не только баз крупных проектов, но даже и исходников Microsoft.

Напоминаем, что тогда в паблик ушли 544мб исходников и текстовый файл с полным списком всех файлов, якобы полученных из приватного Git-репозитория Microsoft.

Список файлов содержал 608459 имён. Большинство имен файлов идентифицируются как известные библиотеки и прочие проекты с открытым кодом, что собственно не удивительно с учетом названия приватного репозитория – Open source, from Microsoft with love.

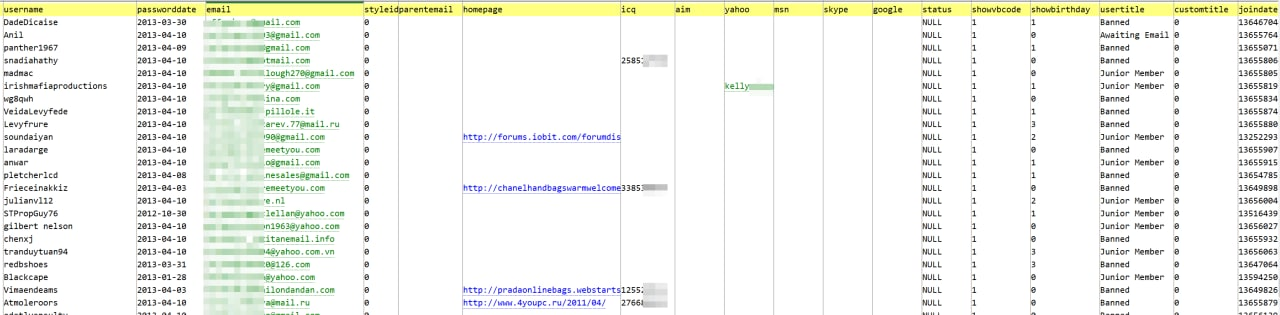

IObit снова разбит

Сливы IObit – уже давно не новость. На этот раз в паблик улетел форум компании-разработчика утилит и антивирусов «IObit» (forums.iobit.com).

Напоминаем, что в прошлый раз их “долбили” в мае 2020, а до этого в 2017 и 2015.

В отличии от майского инцидента, на этот раз в открытый доступ попал полный MySQL-дамп форума размером 753 Мб. Судя по информации из дампа, он был сделан 08.11.2020.

По нашей информации, дамп был свободно доступен по адресу forums.iobit.com/iobit.sql в момент, когда форум был взломан и распространял вирус-вымогатель «DeroHE».

В таблице «users» 84,317 строк, содержащих:

- логин/имя пользователя

- адрес эл. почты (1,9 тыс. в зоне .ru)

- хешированный (MD5 и bcrypt с солью) пароль

- дата рождения

- IP-адрес

- дата создания профиля и последней активности (самая “свежая” 08.11.2020)

- идентификаторы и ключи доступа (токены) социальных сетей и мессенджеров (Facebook, ICQ, Skype и др.)

Вот такой антивирус.

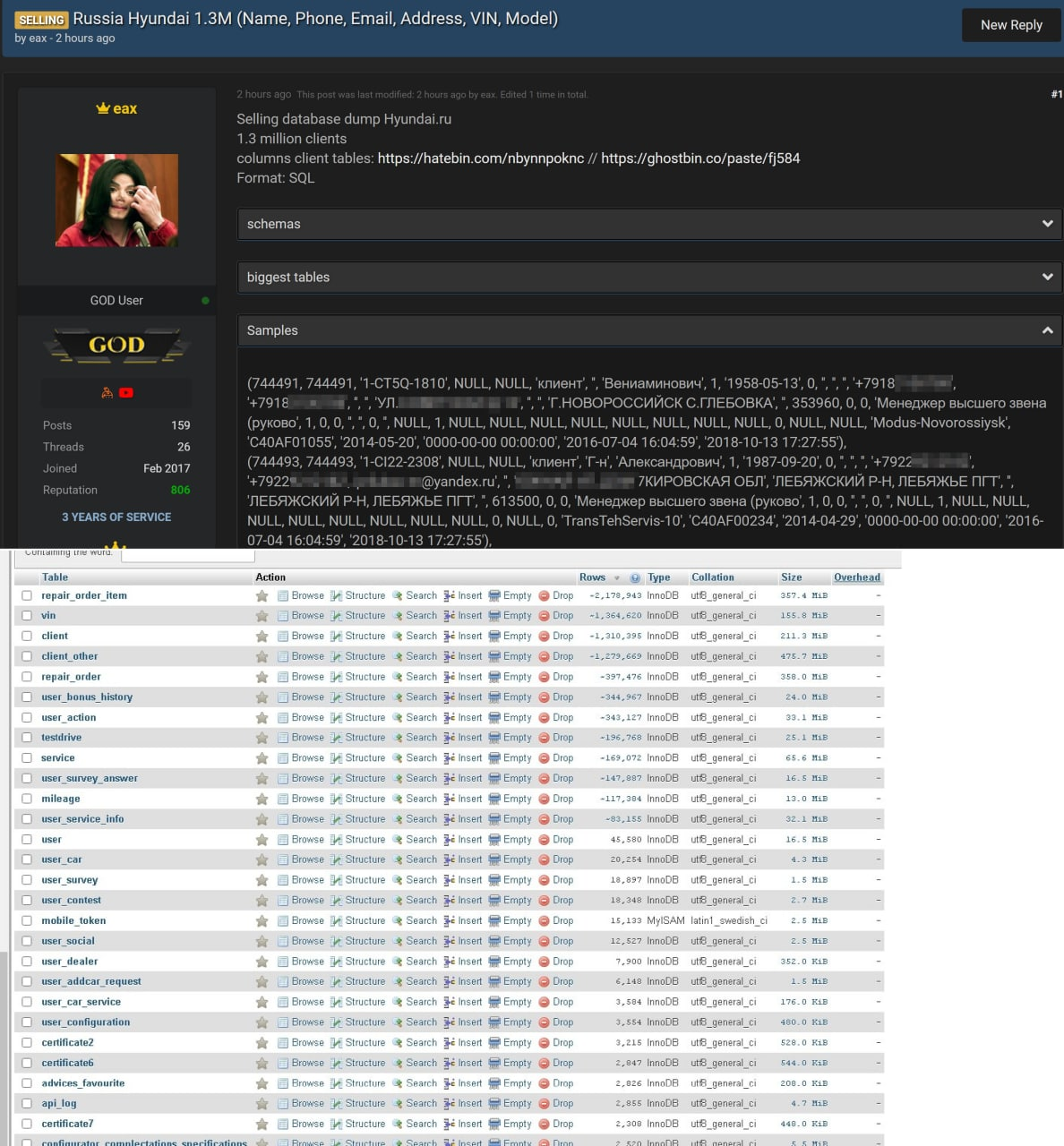

Хюндай? Пароль мне свой отдай

Плохие новости для автовладельцев Хюндай (ох, Корейцы, йзвините, Хёнде).

История началась с того, что на одном из теневых форумов появилось объявление о продаже базы, содержащей данные 1,3 млн. зарегистрированных пользователей сайта hyundai.ru.

«Мы были очень обеспокоены этой информацией и провели тщательное внутреннее расследование с привлечением соответствующих специалистов. Как результат мы должны констатировать, что утечки не было. Мы хотим заверить и обязательно проинформируем наших клиентов, потому что было много информации в СМИ», – сказал А. Калицев, управляющий директор «Хендэ Мотор СНГ».

Привлеченные специалисты оказались долбанавтами, а управляющий, мягко говоря, балаболом.

Увы и ах, к несчастью для «Хендэ Мотор СНГ», на другом теневом форуме появилось еще одно объявление о продаже того же самого SQL-дампа.

Продавец предоставил в качестве подтверждения фрагмент с записями из базы, по которому можно предположить, что данные годные.

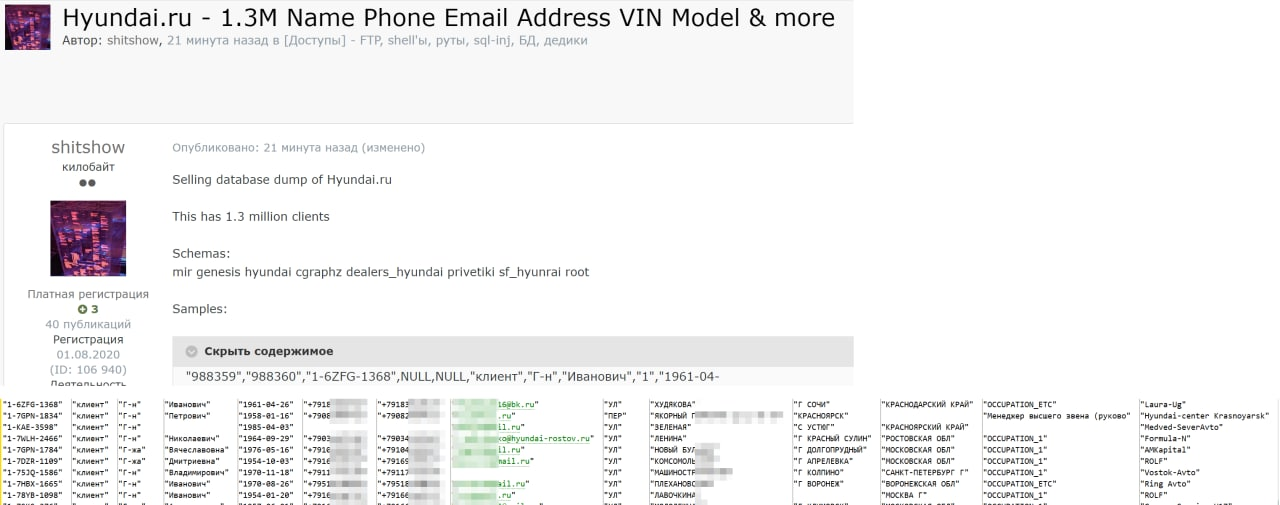

Mindful знакомства со сливом

Тем временем ребята из Shiny Hunters тоже не сидели сложа руки и выложили в свободный доступ дамп базы данных зарегистрированных пользователей американского сервиса для знакомств Meetmindful.com. Всего более 2,2 млн. строк, содержащих:

- логин

- имя/фамилия

- адрес эл. почты

- хешированный (bcrypt с солью) пароль

- дата рождения

- пол

- адрес (около 650 из России)

- IP-адрес

- идентификатор и токен Facebook

Судя по информации, дампа сделан 26.01.2020. Ранее, «Shiny Hunters» также выкладывали базу данных приложения для знакомств «Zoosk».

Вот и познакомились.

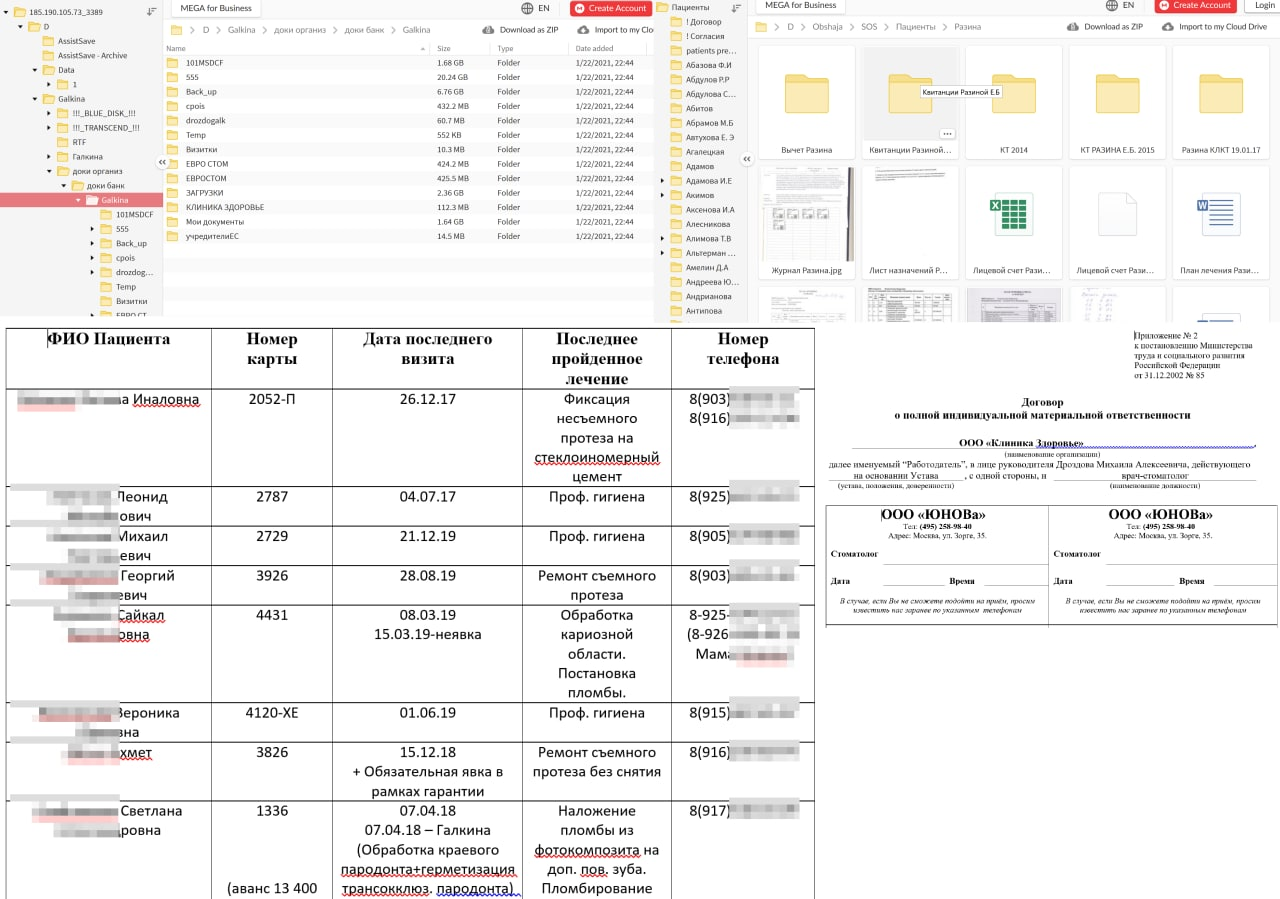

Операция “Московский стоматолог”

В открытый доступ попал дамп сервера, содержащего документы нескольких московских стоматологических учреждений – предположительно ООО «ЮНОВа» и ООО «Клиника Здоровье».

Базка не маленькая. Всего выложено 120085 файлов общим “весом” 248гб, в том числе договора, внутренние документы, списки пациентов, списки сотрудников и многое другое. Некоторые документы датируются 2004-2012, но есть и 2019-2020.

Предположительно сервер с открытым портом 3389 (MS RDP) был взломан через одну из известных уязвимостей (CVE-2019-0708), либо перебором паролей.

Теперь мы знаем у кого вставные зубы.

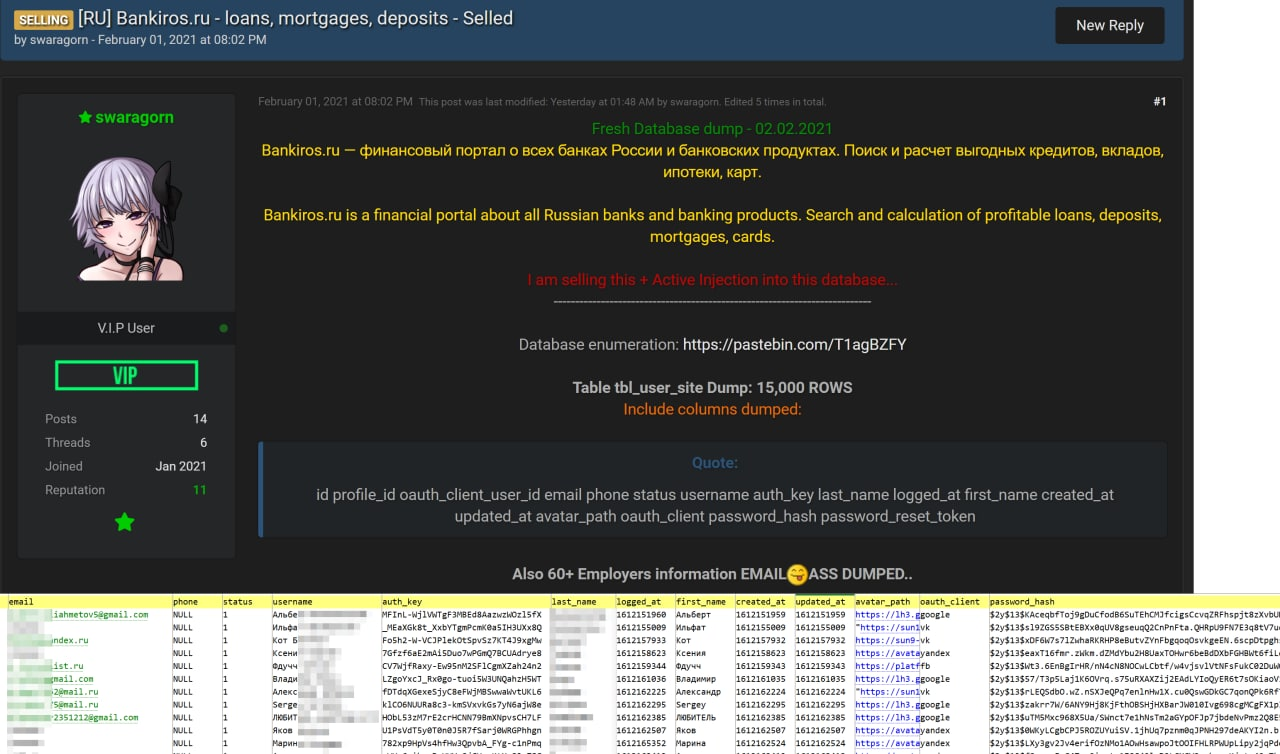

Банкир тоже не без дыр

На одном из даркнет форумов на продажу был выставлен дамп базы данных, по словам продавца, ресурса «Банкирос» (bankiros.ru) – финансовый сервис с информацией по большинству банков и их продуктам по всей России.

Дамп сделан 02.02.2021 и содержит около 15 тыс. строк:

- имя/фамилия

- адрес эл. почты

- хешированный (bcrypt с солью) пароль

- дата создания и обновления профиля

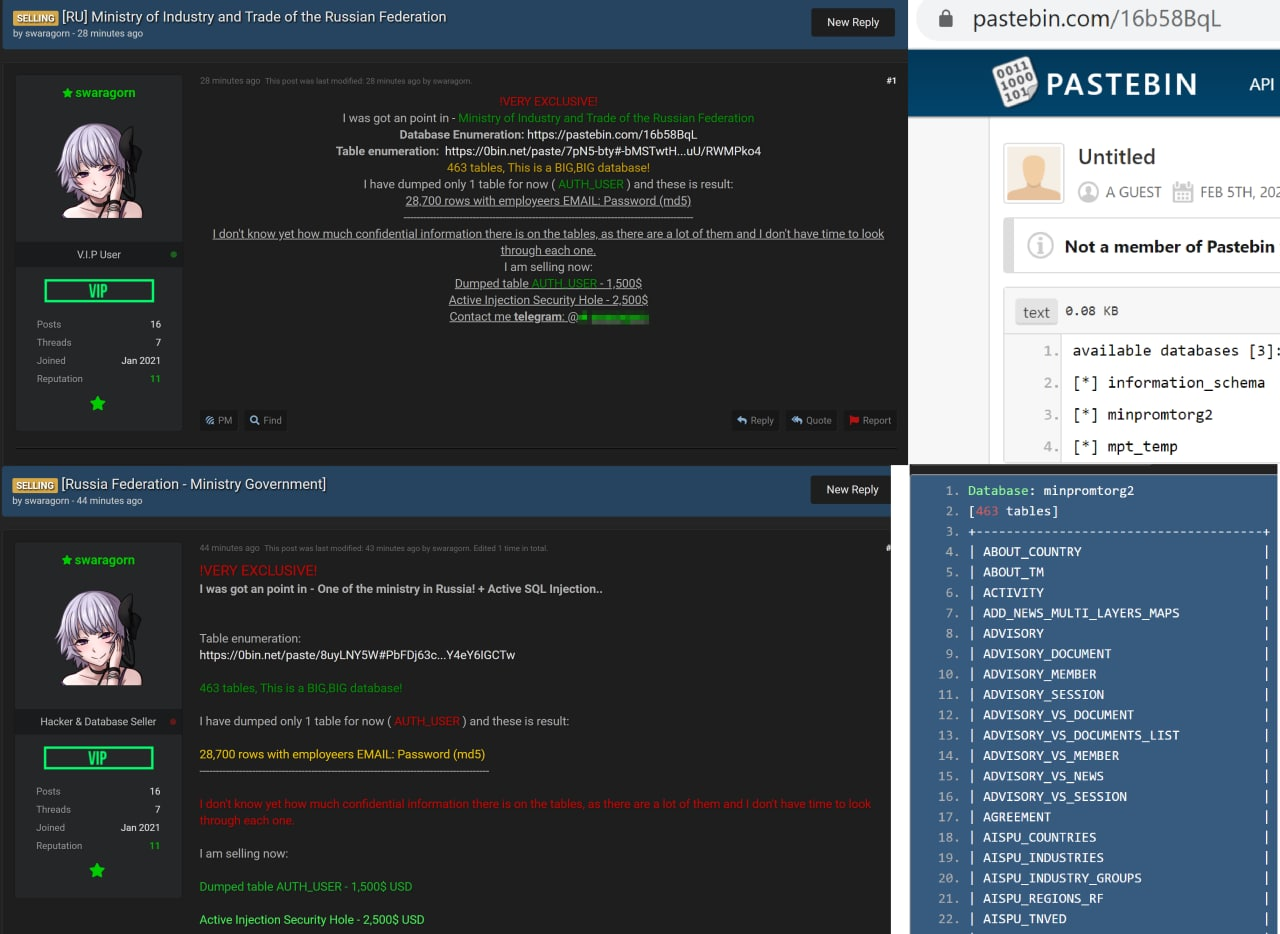

Продают МинПромТорг

Пендосы тоже не сидят на месте. Так на одном из буржуйских теневых форумов появилось объявление о продаже SQLi-уязвимости и дампа базы данных сайта, со слов продавца, minpromtorg.gov.ru – «Министерство промышленности и торговли Российской Федерации».

Причем сначала продавец указал в объявлении название ресурса и дал ссылку на список баз к которым он получил доступ. Затем он удалил первое объявление и разместил другое, в котором убраны названия сайта и баз.

Продавец утверждает, что он выкачал таблицу «AUTH_USER» из базы «minpromtorg2» (всего в этой базе 463 таблицы), которая содержит 28,7 тыс. строк: адрес эл. почты и хешированный (MD5) пароль.

Уязвимость продается за $2,5 тыс., а дамп таблицы пользователей – $1,5 тыс.

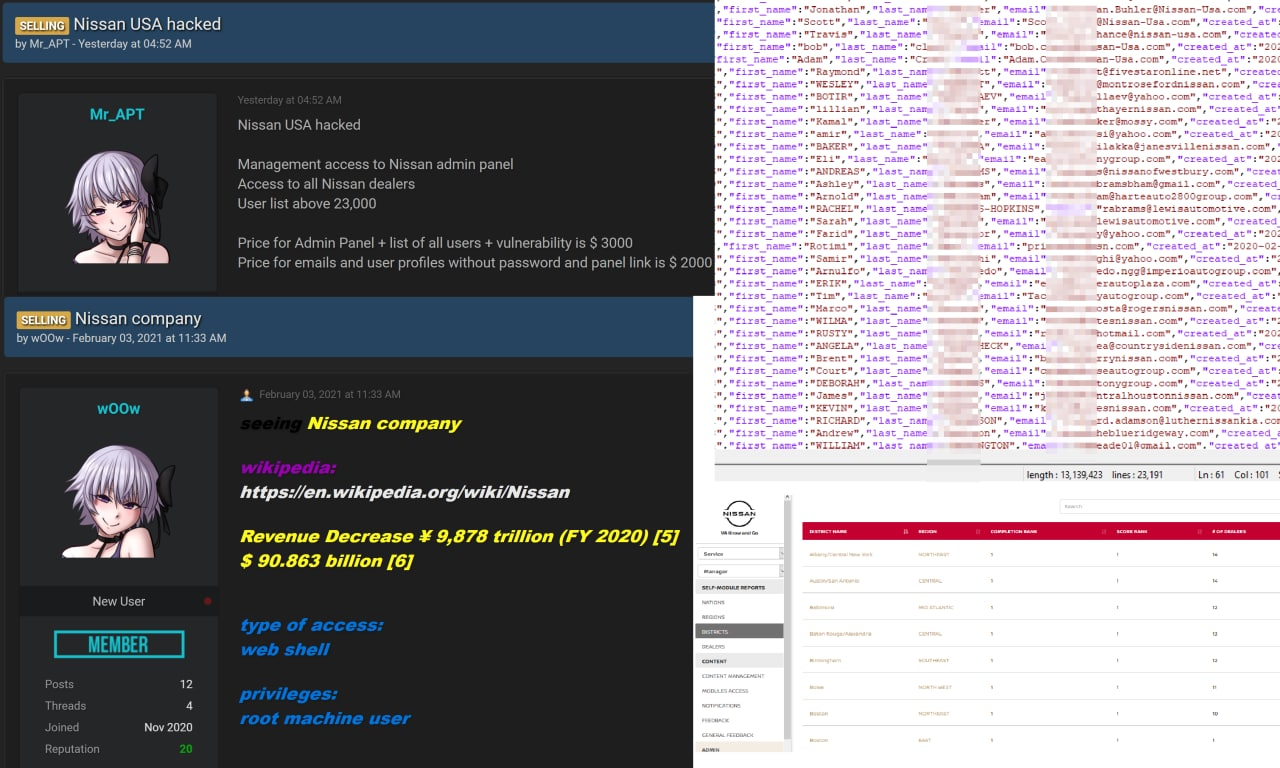

А за хюндаем и ниссан

Вслед за компанией Hyundai на продажу были выставлены и дампы форумов Nissan, правда, уже не отечественного подразделения, а американского. Судя по тому, что сразу несколько продавцов выставили на продажу уязвимости и слитые данные «Nissan USA» (nissanusa.com), автоконцерн в очередной раз допустил утечку.

В 2017 году была утечка данных 1,13 миллиона клиентов «Nissan Canada». А в самом начале этого года в свободный доступ попали исходные коды различных мобильных приложений, диагностического ПО и веб-сервисов «Nissan USA».

В данный момент продавцы в даркнете предлагают административный доступ к панели управления сайтом и базу данных 23 тыс. зарегистрированных пользователей.

Вымогатель “Ведьмака”

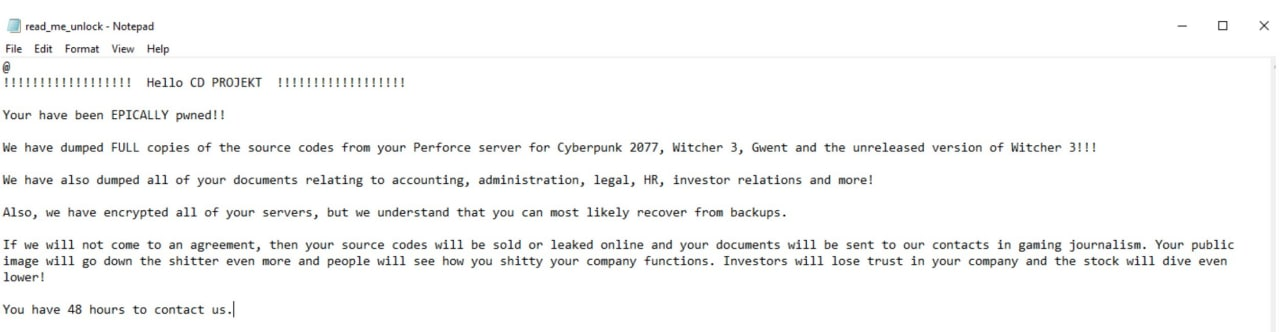

Польский разработчик компьютерных игр «CD Projekt RED» подвергся атаке вируса-вымогателя и судя по всему были “слиты” исходные коды игр «Киберпанк 2077», «Ведьмак 3» и некоторых других. Кроме того, утекли внутренние документы компании.

Пока не известно какой именно вирус-вымогатель ответственен за этот инцидент.

В 2016 году уже был взломан форум forums.cdprojektred.com и тогда “слили” 1,87 млн. записей зарегистрированных пользователей: логины, адреса эл. почты, хешированные пароли (на текущий момент “расшифровано” 624 тыс.).

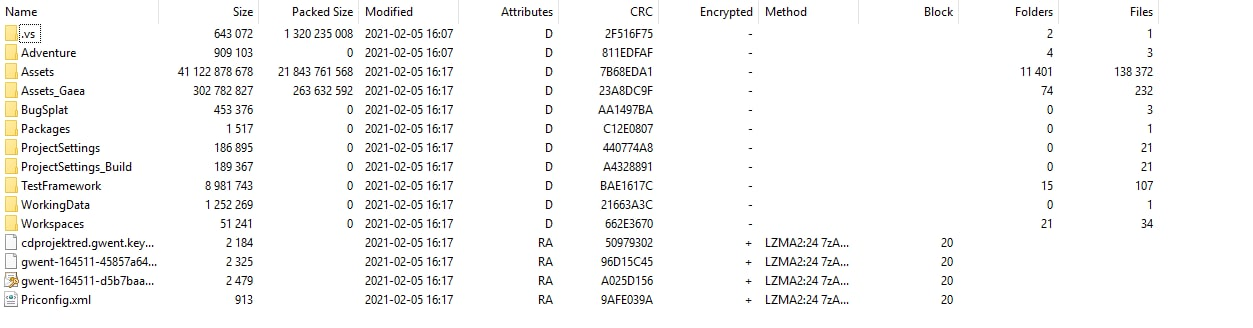

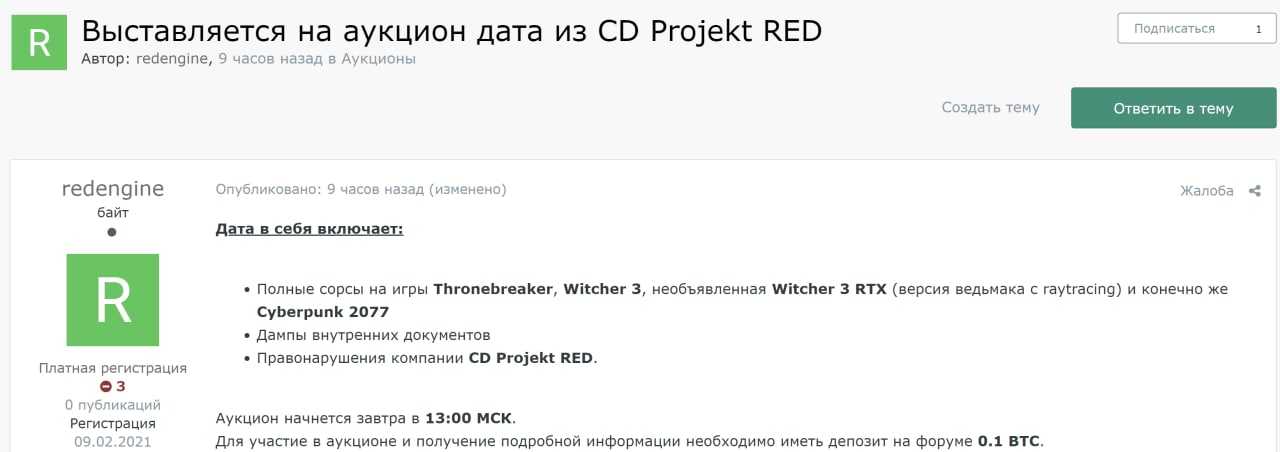

Projekt RED отказался платить и на форум «4chan» была выложена ссылка на скачивание 21,8 Гб архива с исходными кодами игры «Gwent: The Witcher Card Game».

Остальные украденные данные злоумышленники обещают скоро выставить на аукцион.

Аукцион по продаже исходных кодов и документов, украденных у «CD Projekt RED» сегодня был закрыт.

Ни одной ставки сделано не было (начальная заявленная цена – $1 млн., блиц-цена – $7 млн., шаг – $500 тыс.).

Продавец утверждает, что ему заплатили вне аукциона.

Яндекс – уяндекс

13 февраля 2021 только ленивые СМИ не написали, что служба безопасности Яндекса обнаружила внутреннюю утечку данных, из-за которой посторонние получили доступ к 4887 почтовым ящикам: “Это был один из трех системных администраторов, обладавших такими правами доступа, необходимыми для выполнения рабочих задач по обеспечению технической поддержки сервиса.”

О чем не пишут СМИ и не говорит компания – минимум с 2018 года на рынке “пробива” существовала услуга «100% зеркало Яндекс почты» или «100% взлом Яндекс почты».

Проверенные и годами работающие на этом рынке посредники предоставляли данную услугу по цене 20-50 т.р. на множестве площадок. Имеется значительное количество положительных отзывов от потребителей этой “услуги”.

100% гарантию не может дать ни один взлом (на протяжении такого длинного периода времени) и ни один метод социальной инженерии, а инсайдер – может (в данном случае доступ предоставлялся к любым почтовым ящикам Яндекса, кроме заблокированных).

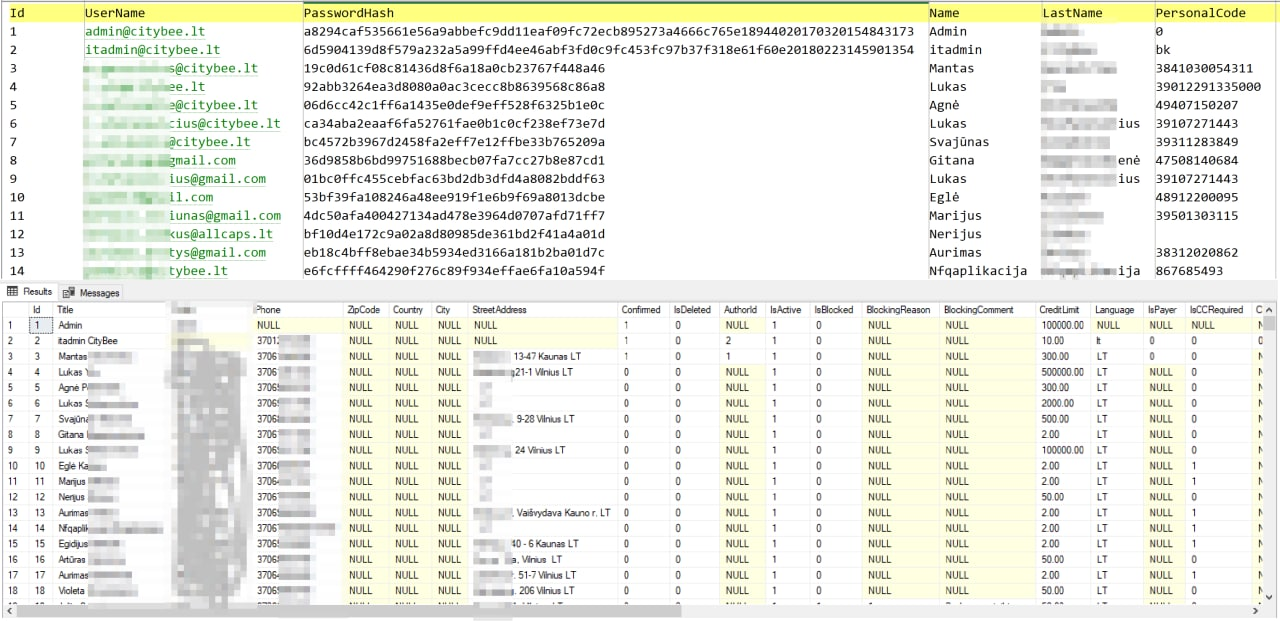

Расшарили каршеринг

16 февраля сообщалось о том, что в свободный доступ попал частичный дамп литовского каршерингового сервиса «CityBee» (citybee.lt).

В частичном дампе 110,302 строки имя/фамилия, адрес эл. почты, хешированный (SHA-1 без соли) пароль.

Дамп датируется 27.02.2018. Компания уже официально признала утечку, узнав о ней вчера.

В полном дампе сервиса содержатся адреса, номера телефонов, данные водительских удостоверений и т.п. Он продается за $1000.

Как мы видим на рынке информации ничего не меняется и тот, кто ищет – тот всегда найдёт.