С чего начать новичку? Гид по специальностям в ИБ для самых маленьких. Часть 1

Специалист по информационной безопасности – не самая простая, зато востребованная ИТ-профессия и сейчас самое время начать учится. В этой статье мы расскажем про основные профессии в ИБ, а в следующей с чего начинать новичкам, вплоть до хороших курсов и литературы.

Объём информации с каждым годом увеличивается экспотенциально. Например, лишь с 2010 по 2020 год общий объём хранимой информации вырос в 50 раз. Только сервера Google и Amazon насчитывают миллионы машин. А по словам основателя Alibaba Джека Ма, «данные – это новая нефть». Ценность информации стала сравнима с ценностью сырья. Чем ценнее информация – тем выше необходимость её защиты. Кибербезопасность относится к одной из отраслей информационной безопасности и охватывает защиту данных в сетях компаний и организаций, а также защиту приватной информации частных лиц.

А сколько платят?

По данным SecurityLab.ru, средние зарплаты (в тыс. руб. в Москве, в других регионах на 20-30% ниже) в ИБ следующие:

- Программист с опытом 2-3 года (в зависимости от конкретного проекта и языка программирования): системный инженер, веб-разработчик, и сетевой инженер – 120-150;

- Архитектор по безопасности / инженер по безопасности – 150-250;

- Аудитор ИБ – 230-270;

- Менеджеры по безопасности – 200-250;

- CISO (Chief Information Security Officer) – 300-500;

ИБ – одна из наиболее востребованных отраслей информационных технологий. И в будущем она будет становиться ещё более популярной. Изучив основы ИТ и безопасности, ты сможешь получить первую работу в ИБ уже менее чем за год.

Что нужно знать?

Понятно, что для начала от тебя уже потребуется определенный багаж знаний. Но всё не так сложно.

Сразу скажу, что самым главным и важным требованием для специалиста ИБ является знание хотя бы рудиментарного английского языка. Объясню почему. Несмотря на то, что большинство приложений руссифицировано, тебе придется много работать с консольными командами и зачастую кодить. Все языки программирования (за исключением машинного кода, наверное), используют английские слова. Самые интересные книги и курсы тоже на английском. И несмотря на огромный объём информации – на русском, зачастую исчерпывающие ответы можно найти лишь при поиске на английском. English является де-факто международным стандартом обзения. Без знания английского можно даже не приступать.

Всему остальному можно научиться.

Кто такие специалисты по ИБ?

Обычно под специалистом по информационной безопасности подразумевают человека, который может внедрить и поддерживать защиту от несанкционированного доступа. Настроить сеть, предусмотреть ошибки и потенциальные баги, развернуть и запустить технологии мониторинга подключений.

Но есть и более узкие специальности уже внутри сферы:

- Пентестеры – так называемые «белые», или «этичные» хакеры. Они не взламывают ресурсы бизнеса незаконно. Вместо этого они работают на компании и ищут уязвимости, которые потом исправляют разработчики. Бывает, такие люди трудятся на окладе, или участвуют в программах Bug Bounty – когда бизнес просит проверить их защиту, обещая за найденные баги вознаграждение. Комплексную имитацию реальной атаки (Red Teaming) часто путают с тестированием на проникновение (пентест), но эти два метода немного отличаются, точнее, тестирование на проникновение это лишь один из методов редтиминга.

- Специалисты по разработке – такие специалисты участвуют создании приложений и программ. Проще говоря, изучают архитектуру и готовый код и подсказывают, какие там могут быть ошибки, которые возможно приведут к взлому. Банальный пример — SQL-инъекция в коде сайта.

- Специалисты по сетям – они ищут возможные потенциальные и известные уязвимости в аппаратных и сетевых комплексах. Проще говоря, знают, как с помощью Windows, Linux или других систем злоумышленник может попасть в компьютер и установить вредоносное ПО. Могут как найти возможность взлома, так и создать систему, в которую будет сложно попасть.

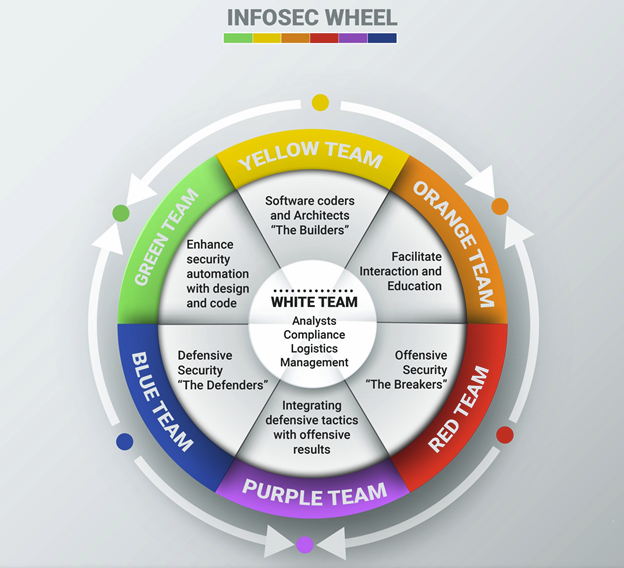

Есть ещё один вариант деления специалистов:

- Red Team – комплексная имитация реальных атак с целью оценки кибербезопасности систем. «Красная команда» представляет собой группу пентестеров (специалистов, выполняющих тест на проникновение в систему). Они могут быть как нанятыми со стороны, так и сотрудниками вашей организации, но во всех случаях их роль одинакова — имитировать действия злоумышленников и пытаться проникнуть в вашу систему.

В комплексной имитации реальных атак есть много преимуществ, но самое главное – этот подход позволяет получить исчерпывающую картину уровня кибербезопасности организации. Типичный процесс комплексной имитации атаки будет включать тестирование на проникновение (сеть, приложение, мобильный телефон и другое устройство), социальную инженерию (в живом общении на месте, с помощью телефонных звонков, по электронной почте или в текстовых сообщениях и чате) и физическое вторжение (взлом замков, обнаружение мертвых зон камер слежения, обход cистем оповещения).

- Blue Team – обеспечивает защиту инфраструктуры вслепую: команду защитников не предупреждают о проведении атаки или ее отличиях от реальных злоумышленников – это один из лучших факторов проверить как защитные системы, так и способность специалистов выявлять и блокировать атаки, а впоследствии проводить расследование инцидентов. После завершения операции необходимо сравнить отработанные векторы атак с зафиксированными инцидентами для улучшения системы защиты инфраструктуры.

Как и «красная команда», синяя должна владеть теми же знаниями о тактиках злоумышленников, техниках и процедурах, чтобы на их основании создавать стратегии реагирования. Однако обязанности «синей команды» не ограничиваются одной лишь защитой от атак. Она также участвует в укреплении всей инфраструктуры безопасности, используя, например, систему обнаружения вторжений (IDS), которая обеспечивает непрерывный анализ необычной и подозрительной активности.

Вот некоторые из шагов, которые выполняет «синяя команда»:

- аудит безопасности, в частности, аудит DNS;

- анализ журналов и памяти;

- анализ пакетов сетевых данных;

- анализ данных о рисках;

- анализ цифрового следа;

- разработка сценариев реализации рисков.

- Purple Team является связующим звеном, помогая двум другим командам в разработке стратегии нападения и мер защиты. Тем не менее, редтиминг является одним из наименее понятных методов управления кибербезопасностью, и многие организации по-прежнему неохотно используют эту практику.

- Yellow Team – команда, ответственная за разработку системы безопасности организации. Это может быть собственный ИТ-отдел или сторонний поставщик решений для обеспечения безопасности. Они также могут быть разработчиками приложений или программного обеспечения, которые должны убедиться, что их приложения достаточно безопасны.

- Orange Team – причина многих ошибок безопасности в программном обеспечении заключается не в злонамеренных программистах, а в недостаточной осведомленности о безопасности в командах разработчиков программного обеспечения и архитекторах.

Цель Оранжевой команды состоит в том, чтобы помочь желтой команду быть более сознательной в вопросах безопасности, повышая их осведомленность о безопасности, чтобы принести пользу программному коду. Между красными и желтыми командами должны быть структурированные и постоянные взаимодействия.

- Green Team – обученная в атаке и ориентированная на защиту команда, предназначенная для работы с группами разработчиков и инфраструктуры для решения проблем, обнаруженных с использованием наступательных методов безопасности, систематически и в масштабе всей организации.

Основное различие между зеленым и красным заключается в том, что красные нацелены на улучшение синей команды, что означает способность компании обнаруживать реальных противников и реагировать на них. Зеленая команда, с другой стороны, сосредоточена на устранении как можно большего количества уязвимостей и неправильных конфигураций, используемых красной командой, и делает это максимально эффективно во всей организации.

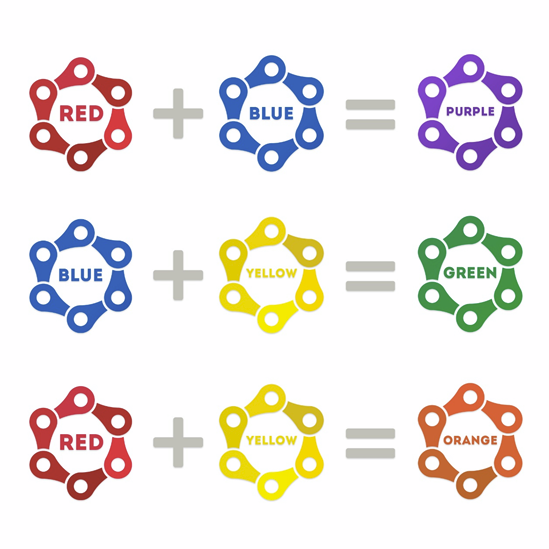

Если красный, синий и желтый являются нашими основными цветами, мы можем объединить их вместе, чтобы создать второстепенные команды, которые объединят навыки и сильные стороны команд.

Разведка угроз (Threat intelligence)

Отслеживание угроз – один из важных процессов обеспечения эффективной защиты бизнеса. Потребность в разведывательных данных возникла не сразу, но при современных технологиях и возросшем количестве кибератак возникает острая необходимость предугадывать действия злоумышленников и распознавать их по самым ранним признакам. Threat Intelligence – одна из таких техник, позволяющая узнавать об угрозах до того, как они реализовались и повлекли ущерб. Как показывает практика, обычно организации начинают интересоваться работой с данными киберразведки с момента построения собственного центра реагирования на инциденты (security operations center, SOC).

Threat Intelligence – инструмент, который активно обсуждается, как минимум, последние лет 5. Однако в России активно его применяет не так уж много компаний. В то же время, предложений на рынке уже сформировалось немало. Кибер-разведку в той или иной форме сейчас предлагают традиционные ИБ-вендоры и узкоспециализированные компании, отдельные вендоры разрабатывают специальные инструменты для анализа разведданных и поиска следов киберпреступника в инфраструктуре.

Процесс TI очень похож на классическую разведку, в которой команда получает задание, собирает разведданные, выводит их на командира, который анализирует риски, связанные с текущей ситуацией, принимает решение и действует. Исходя из контекста конкретной организации, необходимо собрать данные, проанализировать, обработать, обогатить их. В результате, они преобразуются в знания, которые передаются директору по информационной безопасности (CISO) или лицу, принимающему решение, после чего он анализирует соответствующие риски и принимает это решение. Поэтому качество данных TI напрямую влияет на скорость и качество принятия решений.

Данные принято подразделять на три уровня:

- Операционный или технический уровень. К нему относятся индикаторы компрометации, т.е. признаки, по которым можно распознать потенциальную угрозу (например, хэши вредоносных файлов, IP-адреса, домены, связанные с преступной активностью, и т.д.) и осуществить технические меры по ее блокировке.

- Тактический уровень. На этом уровне проводится анализ поведения нарушителей, опираясь на информацию о технике, тактике и процедурах злоумышленника (TTP), и вырабатывается понимание, кто, что и зачем может осуществить против организации. В результате у нее появляется возможность предвидеть атаки и прогнозировать свою дальнейшую деятельность.

- Стратегический уровень. Сюда можно отнести аналитические данные о тенденциях угроз в мире с целью выработки дальнейшей стратегии развития системы информационной безопасности организации. Опираясь на информацию из предыдущих уровней, осуществляется представление актуальных угроз и необходимых мер перед топ-менеджментом организации, планирование задач и потребностей (в новых людях, процессах, инструментах).

Инженер по кибербезопасности (Cybersecurity engineer)

По сути, инженеры по кибербезопасности являются “вратами” к информации внутри организации, обеспечивая защиту сетей и систем, где хранятся данные. Соответственно, специалисты подобного рода планируют и реализуют меры, направленные на защиту от вторжений и утечек, а также поддерживают безопасность в целом. Тем не менее, инженеры по кибербезопасности не работают изолированно, а в основном являются частью отдела по информационным технологиям.

Вот некоторые базовые задачи, возлагаемые на специалистов, работающих на этой должности:

- Инженеры по кибербезопасности должны уметь реализовывать предупредительные меры на базе фаерволов и других специфических приложений/скриптов/утилит, а также при помощи шифрования данных;

- Пентесты иногда выполняются третьей стороной, однако инженер по кибербезопасности должен уметь проводить свои собственные схожие мероприятия в случае отсутствия влияния на бизнес-процессы компании. Работодатель ожидает, что специалисты подобного рода должны следить за безопасностью организации, и, соответственно, регулярные проверки и тесты являются частью работы;

- Поскольку инженер по кибербезопасности ежедневно сталкивается с разными инцидентами, то должен уметь искать основные причины проблем. Кроме того, нужно уметь составлять отчеты и проводить презентации после завершения расследования;

- Анализ защищенности информационных систем и участие в проектировании технических решений по кибербезопасности в соответствии с установленными требованиями;

- Проведение работ по пуско-наладке, испытаниям и вводу в эксплуатацию оборудования и ПО средств защиты информации;

- Контроль соответствия настроек технических средств (Active Directory, Windows, Linux, VMware и пр.) политикам кибербезопасности и выдача рекомендаций по корректировке;

- Выполнение задач, связанных с предоставлением доступа к различным информационным системам Компании в соответствии с установленной политикой или иным регламентными документам;

- Взаимодействие с вендорами, партнерами, заказчиками и внутренними подразделениями Компании в рамках своих задач;

- Участие в расследовании инцидентов кибербезопасности, разработка эксплуатационной документации.

Консультант по кибербезопасности (Cybersecurity Consultant)

Работа консультантом по кибербезопасности означает, что Вы будете нести ответственность за надлежащую защиту данных клиента и защиту от риска кибератак и связанных с ними проблем. Однако, эта роль гораздо более сложная и неотъемлемая часть современного бизнеса, чем можно предположить из этого простого определения.

Независимо от того, работаете ли Вы штатным или внештатным консультантом по кибербезопасности, Вы будете участвовать в различных организационных оценках рисков, проблем и предоставлять для них решения. Иногда Вы можете управлять риском, в том числе консультантом по физической безопасности или ИТ-консультантом, который работает с компьютерными системами, чтобы избежать киберугроз или вредоносных программ.

Консультанты по безопасности предлагают улучшения инфраструктуры и могут представить их высшему руководству. После того, как компания выбирает стратегию, консультант по безопасности наблюдает за внедрением новых мер безопасности и помогает поддерживать их в течение долгого времени. В часто меняющейся сфере консультанты по безопасности должны быть в курсе новейших технологий и факторов риска. Они также могут обучать персонал организации понимать риски информационной безопасности и защищаться от них.

Приведенное выше определение проливает немного больше света на профессию, но нам нужно погрузиться в специфику. Чем занимается консультант по кибербезопасности? Вот список их обязанностей, хотя имейте в виду, что не каждый клиент захочет или будет нуждаться в них всех.

- Определение наилучшего способа защиты устройств, сетей, программного обеспечения, данных и полных информационных систем от возможных вторжений и кибератак;

- Поиск уязвимостей так же, как это делает хакер в белой шляпе, включая анализ рисков и оценку безопасности;

- Исследование современных стандартов и систем безопасности, а также новейших протоколов аутентификации;

- Составление сметы расходов на любые необходимые обновления системы безопасности;

- Планирование, исследование и проектирование архитектуры безопасности для любого ИТ-проекта;

- Предоставление всех результатов тестов с помощью технических отчетов и документов;

- Определение, внедрение и поддержание соответствующей корпоративной политики безопасности для организации клиента;

- Реагируйте на любые инциденты, связанные с безопасностью, а затем проводите тщательный пост-событийный анализ;

- Наблюдение за клиентом, обновляя и модернизируя его системы безопасности по мере необходимости.

Менеджер по информационной безопасности (Information Security Manager)

Менеджеры по информационной безопасности (также известные как менеджеры по кибербезопасности) выступают в качестве экспертов организации по защите, обнаружению, реагированию и восстановлению кибербезопасности. Однако обязанности менеджера могут варьироваться в зависимости от размера организации.

В небольших организациях вам может быть поручено все, от настройки политики безопасности до управления техническими аспектами безопасности. В более крупной организации роль менеджера по ИТ-безопасности обычно предполагает более узкую направленность, и можно ожидать, что Вы будете играть одну из двух ролей:

Technical security manager. Вы будете отвечать за системы безопасности, такие как брандмауэры, средства управления защитой данных, шифрование, сканирование уязвимостей, тестирование на проникновение и т. д. Вы также будете руководить командой, которая следит за правильным развертыванием, настройкой и функционированием этих систем.

Program security manager. Это более стратегическая роль, благодаря которой Вы будете вовлечены в мир управления рисками. Как правило, этот человек участвует в оценке рисков поставщика, изучении контрактов с поставщиками или условиях обслуживания, помогает различным группам в организации понять риски третьих лиц и проблемы конфиденциальности данных и многое другое.

Конечно, роль и обязанности менеджера по кибербезопасности будут сильно различаться в зависимости от размера команды и отрасли. Но почти в любой организации перед этим человеком по-прежнему возложен ряд важнейших функций:

- Контроль всех операции и инфраструктуры. Вы можете делать это сами, или Вы можете возглавлять команду – в любом случае, в ваши обязанности будет входить просмотр предупреждений и журналов (эквивалент компьютерной безопасности видеонаблюдения), чтобы следить за цифровыми данными вашей организации;

- Обслуживание всех инструментов и технологий безопасности. Это может быть общая или исключительная ответственность менеджера безопасности и его команды;

- Контроль соблюдения внутренней и внешней политики. Менеджер по ИТ-безопасности – живое воплощение политики управления рисками, и, хотя Вы не всегда можете отвечать за ее соблюдение, Вы должны убедиться, что и ваши поставщики, и сотрудники действуют в рамках этой структуры;

- Соблюдением нормативных требований. Это особенно важно, если Вы работаете в жестко регулируемой отрасли и имеете дело с такими вещами, как информация о кредитной карте, данные о состоянии здоровья или другая личная информация;

- Ответственность за внедрение новых технологий. Если ваша организация рассматривает новую технологию, Вы должны оценить ее и помочь внедрить любые средства контроля, которые могут снизить риск ее использования;

- Непрерывный аудит политики и средств контроля. Кибербезопасность – циклический процесс, и как менеджер Вы должны продвигать этот процесс вперед. Это означает регулярный аудит политик и средств контроля, которые Вы вводите. Аудиты покажут вам, нужно ли что-то улучшить, исправить;

- Детализация программы реагирования на инциденты безопасности. Каждая организация должна иметь четко определенный и документированный план действий на случай возникновения инцидентов. В качестве менеджера Вы несете ответственность за то, чтобы эта программа была протестирована во всей организации, и чтобы каждый высокоуровневый сотрудник знал свои обязанности во время такого инцидента.

Архитектор кибербезопасности (Cybersecurity Architect)

Архитектор кибербезопасности (иногда просто называемый “архитектором безопасности”) отвечает за проектирование, создание и обслуживание систем безопасности в ИТ-сети организации, включая компьютерные системы и данные. Другими словами, он является ответственным лицом в области кибербезопасности.

Вышеприведенное определение, конечно, снимает часть тайны, но что оно означает в реальных терминах? Как это определение переводится в должностные обязанности? Функции и обязанности архитектора кибербезопасности включают в себя:

- Полное представление о технологиях и информационных системах организации;

- Планирование, исследование и проектирование надежных, мощных и гибких систем безопасности для всех ИТ-проектов;

- Поиск уязвимостей на завершенной инфраструктуре, включая анализ рисков и оценку безопасности;

- Определение, создание, внедрение и поддержание всех необходимых корпоративных политик и процедур безопасности, обеспечение их соблюдения всеми сотрудниками;

- Разработка требований ко всем ИТ-ресурсам, включая маршрутизаторы, брандмауэры, локальные сети (LAN), глобальные сети (WAN), виртуальные частные сети (VPN) и любые другие связанные сетевые устройства;

- Проверка и утверждение установки всех брандмауэров, VPN, маршрутизаторов, серверов;

- Подготовка сметы расходов на все меры кибербезопасности и выявление любых потенциальных проблем интеграции;

- Проектирование критических общественных инфраструктур (Public Key Infrastructure), включая цифровые подписи и центры сертификации (Certification Authorities) ;

- Тестирование окончательных структур безопасности организации, чтобы убедиться, что они функционируют в соответствии с планом;

- Обеспечение технического руководства и надзора за группами безопасности;

- Ответственность за любые программы повышения осведомленности о безопасности и подготовке не-ИТ-персонала;

- Немедленное реагирование на любые инциденты, связанные с безопасностью (например, утечка данных, вирусы, фишинг-мошенничество), и предоставление полного пост-событийного анализа после принятия решения;

- Обновление и модернизация систем безопасности организации по мере необходимости.

Имейте в виду, что не все организации или предприятия захотят, чтобы их архитектор кибербезопасности выполнял все эти задачи. И наоборот, некоторые компании могут требовать от своих архитекторов еще большего.

Заключение

Когда Вы примерно понимаете, чем занимаются в ИБ, пришло время выбрать направление, в котором будете двигаться. В этом Вам может помочь одна из наших прошлых публикаций, где мы писали про сайты, которые помогут вам начать путь пентестера. Помимо списка сайтов, мы также писали про атаки на веб-приложения и прохождение простых CTF заданий. В следующей части мы расскажем вам про книги, лучшие курсы, которые стоит пройти будущему специалисту и лучшие сертификаты, которые Вы можете получить.

Отличный материал

Привет,я столько читаю вашей инфы,смотрю ролики с вашими рассказами,мне капец как интересно, только я не фига не понимаю что и как,мой уровень знания компьютера это вкл. и выкл.ну ещё фильм могу глянуть,хоте с этим тоже нужно иногда заморочиться.когда стало совсем тянуть к этой интернетной движухе,так ещё и уехал в санаторий на восьмерик. А как вышел недавно так вообще афигел какой движ сейчас в паутине. И невольно начинаешь понимать что бездарно профукал столько лет,пардон чёто понесло не туда.Таки о чём я.Есть желание но нет учителя,подскажи хотя бы с чего начать,или к кому обратиться? Я понимаю что вы все акулы конкретные,а я по сравнению с вами планктон,буду благодарен любой иные.

Как получить информационная безопасность для чайников