Русский IoT: счётчик – идиот. Часть 1. Стрижи в пролёте.

Привет. Только давайте сразу договоримся о том, что я не провокатор. Я лишь предоставляю информацию к размышлению, а заодно и указываю на проблемы с безопасностью, которые вполне могут стать проблемами федерального уровня, если вовремя не отвлечься от распила бюджета и не сосредоточится на действительно важных аспектах.

Этим летом в подмосковье начали полную замену счётчиков электроэнергии. Затронуло это ноу-хау и наш “колхоз”. Вместо старых-добрых домашних счётчиков на столбах электропередач начали появляться маленькие белые коробочки, подключаемые между магистралью и потребителем.

Так как мои 2.5 майнера пришлось остановить, я был возмущен и решил разобраться в том, что же это за “новые технологии”.

Пока мы ни о чем не подозревали в недрах “Ростеха” зрело сразу несколько проектов в рамках программы “Цифровая трансформация”. И вот с 1 июля 2020 года умные счётчики в обязательном порядке должны устанавливать все сетевые и ресурсоснабжающие организации.

Давайте разбираться.

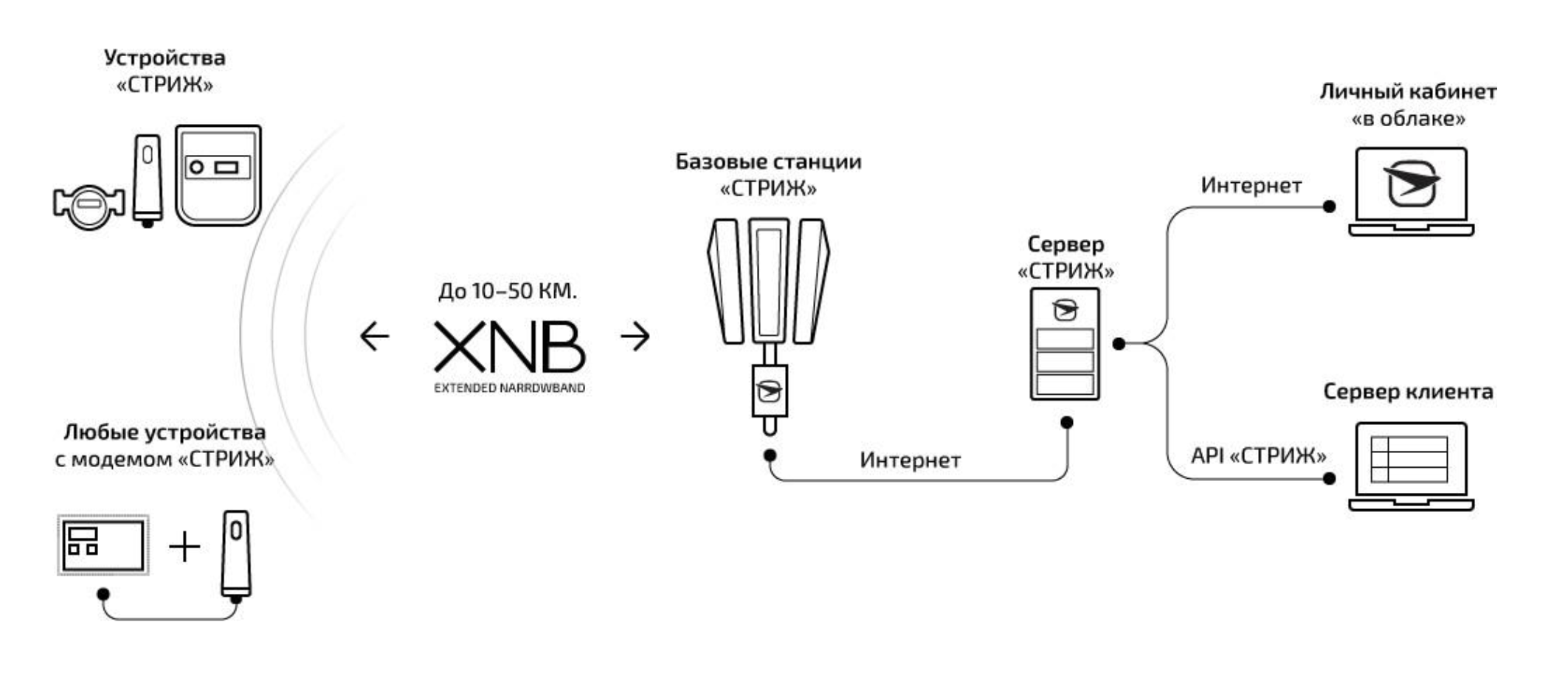

“Умный счётчик” произведен под торговой маркой “Стриж” компанией Игоря Ротенберга “Современные радио технологии”. Устройство работает по технологии LPWAN и использует проприетарный протокол XNB. XNB – закрытый протокол и его спецификаций в открытом доступе обнаружить не удалось. Впрочем, не все так сложно. В основе технологии XNB лежит протокол SigFox, а вот о нём информации намного больше.

Астрономические бюджеты на развитие “цифровых технологий” столь велики, что их “распил” выдерживают далеко не все компании. Ощутив федеральный размах некоторые сотрудники “Современных радио технологий” покинули компанию, прихватив с собой XNB и основали новую компанию WavIoT, немного модифицировавшую украденный XNB (а вернее, SigFox) и выдавшую “на-гора” протокол NB-Fi. WavIoT не выдержал конкуренции с детищем Ротенберга “СРТ”, а в ноябре 2017 года, её директор, Евгений Ахмадишин был арестован по постановлению Басманного суда г. Москвы по подозрению в мошенничестве по части 4 статьи 159 Уголовного кодекса РФ. По данным ЕГРЮЛ, в апреле 2018 года ООО «Вавиот» прекратила свою деятельность. Но продукты под этим брендом продолжают развиваться через компанию «Телематические решения», где Евгений Ахмадишин также являлся гендиректором.

Как бы там ни было, в основе всех российских технологий “умного учёта”, проприетарных и не очень, лежит протокол SigFox, не востребованный на западе из-за большого количества проблем и ограниченой сферы применения. В РФ модификации SigFox с небольшими изменеиями предлагают применить как универсальное решение для “всего интернета вещей”. Т.е. технологию с огромным количеством фундаментальных недостатков сделать одной единственной. Ура!

“Умные счётчики” “Стриж”, работающие на протоколе XNB и использующие чипы ON Semiconductor AX8052F143, подключаются к базовым станциям (БС) на частоте 868,8 МГц и передавать 8-байтные пакеты данных (в случае со “Стриж”). БС могут находится на расстоянии до 10 км, но в реальности находятся на расстоянии до 500 метров на териториях, уже охваченых системой, и передают данные в интернет. Скорость передачи данных может достигать 50 бит/секунду, однако на практике несколько это значение меньше. Передача статистики потребления происходит 1 раз в час. Базовая LPWAN-станция представляет собой Raspberry PI с ОС Linux Debian Jessie в герметичном противоударном корпусе с SDR-приемником и передатчиком и большой антенной.

На серверах данные обрабатываются и предоставляются в удобном виде в специально разработанном веб-интерфейсе. Обратный канал связи работает на частоте 446.0 МГц и позволяет управлять отдельными приборами и устройствами удаленно, что позволяет, например, отключать точки за неуплату.

Техническая спецификация от производителя выглядит следующим образом:

| Характеристики радиопротокола XNB | Значение |

| Модуляция сигнала | DBPSK |

| Частота передачи Uplink | 868.8 МГц |

| Частота передачи Downlink | 446.0 МГц |

| Альтернативные рабочие частоты | До 1ГГц по запросу |

| Скорость передачи | 50/100/1000 бит/c |

| Ширина полосы канала передающего устройства | 100 Гц |

| Доступное количество каналов в ISM-полосе 868.8 МГц | 5 000 каналов |

| Эффективность использования ISM-спектра 868.8 МГц | Высокая |

| Мощность передачи | 25 мВт |

| Шифрование | AES-128, XTEA-256, ГОСТ Р34.12-2015 |

| Защита от помех | FEC, CRC32, псевдослучайная перестройка частоты |

| Множественный доступ | Интеллектуальное распределение каналов |

| Удаленное обновление ПО устройств | Да |

| Двухсторонний канал связи | Да |

| Дальность передачи сигнала | До 10 км в городских условиях До 50 км в зоне прямой видимости |

| Потребление на отправку пакета данных | 35-40 мА в течение 10 секунд |

На практике всё значительно прозаичнее от уязвимого SigFox “Стриж” отличает главным образом наличие отечественных стандартов шифрования.

Как мы видим на практике, в России отдали предпочтение беспроводным технологиям, а это уже само по себе epic fail. Пол-беды, если бы устройства использовались только для передачи телеметрии счётчиков электроэнергии, но ведь устройства “Стриж” используются и на объектах критической инфраструктуры.

Радио – есть радио. Даже использование простой глушилки не позволило считать данные со счётчика с помощью прилагаемого пульта контроля. Продолжительное включение заставило техников суетиться и проверять устройства по всей улице. Устройство не устойчиво к ddos атакам и даже путём простых манипуляций с bladeRF, происходили серьёзные косяки со считыванием показаний счётчика.

Все данные передаются на открытых частотах 868.8 и 446.0 МГц. Даже при поверхностном изучении и несмотря на шифрование из полученных данных с легкостью могут быть извлечены заголовок сообщения, номер последовательности (sequence number), номер устройства, зашифрованная нагрузка (которая, несмотря на достаточно стойкое шифрование тоже может быть потенциально расшифрована, так как ключ шифрования не генерируется динамически), контрольная сумма и код аутентификации сообщения (MAC).

В случае удаленного обновления прошивки инициированного с базовой станции, ключ шифрования передается в открытом виде!

Что и говорить… Если использование глушилок и ddos атаки на счетчики электричества могут повлечь за собой лишь неправильный учёт потребляемой электроэнергии (и уголовную ответственность, так как такие действия являются противоправными), то в случае с объектами критической инфраструктуры последствия могут быть ужасающими. Представьте себе неверно просчитанный объем прокачанного газа или не вовремя закрытую паровую задвижку управляемую по радио! Последствия могут быть ужасающими.

Но об этом никто не думает. Все только пилят бюджет.

Пилите, Аркадий Романович, пилите, они цифровые.

P. S. Проблемы безопасности инфраструктуры IoT присутствуют не только в России. Тем не менее, вместо того, чтобы копировать небезопасные “забугорные” технологии и называть их “отечественными разработками, мы наступаем на те же грабли. Увы, по финансовым соображениям. Рано или позно это приведёт сначала к краху, а затем к переосознанию. Но не будет ли поздно?